Protección avanzada de endpoints: herramientas EDR

Cuando hablamos de protección avanzada de endpoints, lo primero que deberíamos saber es qué entendemos por dispositivos de punto final: son todos aquellos equipos informáticos que están conectados a una red con la que se comunican, como por ejemplo ordenadores de escritorio, portátiles, tablets, servidores, etc, … Una vez definidos, la siguiente cuestión que nos podríamos […]

Firewall: así protegen los cortafuegos la información y redes corporativas

La protección de los sistemas informáticos, especialmente en entornos corporativos y críticos, es compleja. Son muchas y crecientes las amenazas que ponen en peligro las redes corporativas y los datos debido a la constante digitalización y apertura a internet de las organizaciones: ataques de malware, phishing, ingeniería social, intrusiones, brechas de datos… Vectores de ataque […]

Gestión de crisis

gestión de crisis Preparación y Planificación, dos elementos fundamentales para la prevención, previsión, gestión y recuperación en situaciones de crisis. Las crisis de seguridad constituyen una amenaza real o latente para la prevalencia de nuestras organizaciones y/o para el desempeño normal de las actividades que no son propias. EXPERTOS EN PREVENCIÓN En Global Technology basamos […]

Diseño e implantación de Sistemas de Protección

Diseño e implantación de sistemas de protección En Global Technology disponemos de profesionales experimentados en diseñar proyectos con soluciones de protección y seguridad física/técnica para cualquier tipo de recinto e instalación. identificación de riesgos Esto implica una evaluación exhaustiva de las vulnerabilidades de la infraestructura crítica, así como de las amenazas potenciales. Para ello, se […]

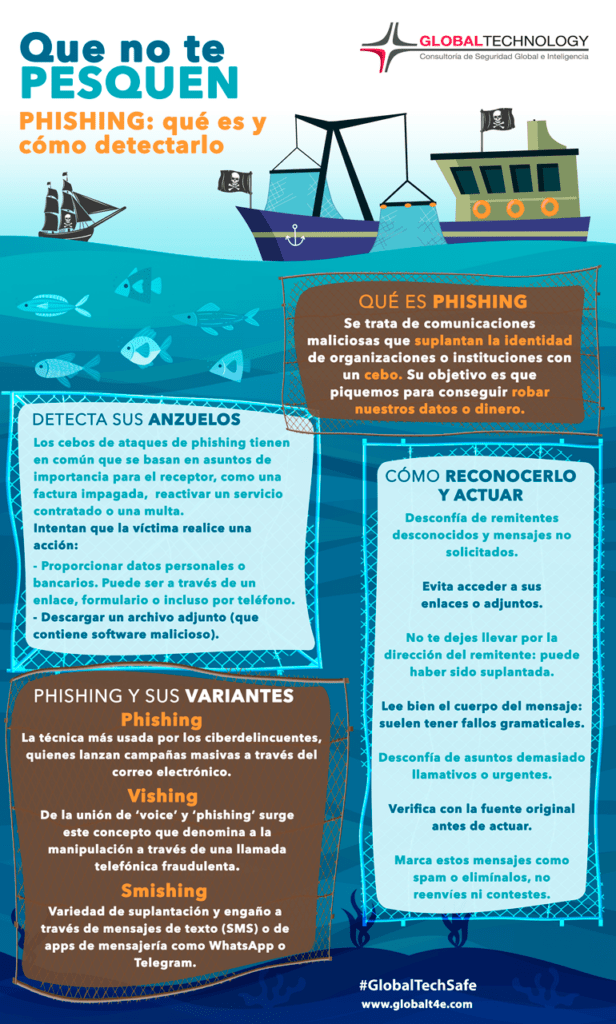

Qué es el phishing y cómo detectarlo

Phishing o suplantación de identidad: la amenaza para nuestra seguridad

El phishing es el enemigo silencioso que se esconde en tus comunicaciones Recibimos cada día una enorme cantidad de comunicaciones: correos electrónicos, mensajes a través de apps de mensajería, SMS, llamadas, notificaciones en redes sociales… Es tal el volumen de información que nos llega (y el poco tiempo que tenemos para gestionarlo) que no le […]

SOC y SIEM: Monitorización continua frente a ciberataques

Monitorización continua frente a los ataques avanzados: qué pueden hacer los SOC y sistemas SIEM por la seguridad de tu empresa A lo largo de los últimos años una cosa está clara: la ciberseguridad (y los ciberataques) continuarán teniendo un impacto cada vez mayor en los negocios. En la mano de cada empresa está en […]

UEM, administración unificada de endpoints móviles

Si algo ha caracterizado a estos primeros años del siglo XXI ha sido el paso hacia la movilidad en todo lo relacionado con las comunicaciones y el acceso a internet. Los dispositivos móviles han pasado a ser no solamente un compañero inseparable en nuestro día a día, sino que, a nivel empresarial, han permitido “llevarnos […]

Teletrabajo seguro y VPN

Monitorización y gestión de vulnerabilidades

Hoy en día, en cualquier organización (independientemente de su tamaño) la complejidad de los entornos de IT no deja de crecer, aumentando y cambiando constantemente lo que hace que los activos a proteger sean cada vez más numerosos. De hecho, hay estudios que afirman que entre 2018 y 2023 la media de dispositivos que maneja […]